Digital Forensics:การเก็บรวบรวมหลักฐานโทรศัพท์เคลื่อนที่ (Evidence collection)

(1) ห้ามบุคคลที่ไม่มีส่วนเกี่ยวข้องเข้าไปในสถานที่เกิดเหตุ

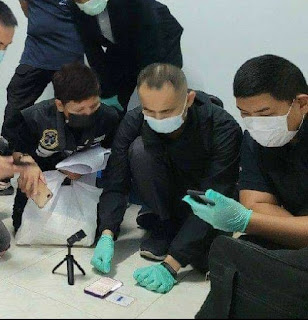

(2) ควรสวมถุงมือระหว่างการปฏิบัติงานในสถานที่เกิดเหตุ

(3) กำหนดรูปแบบการตรวจค้นสถานที่เกิดเหตุและดำเนินการตามที่กำหนดอย่างถี่ถ้วน

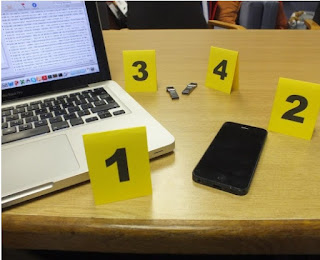

(4) กำหนดหมายเลขและวางป้ายหมายเลขกำกับหลักฐานแต่ละชิ้น

(5) ถ่ายภาพรายละเอียดต่อไปนี้

(5.1) หากพบเครื่องมือสื่อสารเคลื่อนที่ ให้ถ่ายภาพทุกด้านและพื้นที่รอบ ๆ หลักฐานที่จะจัดเก็บ อุปกรณ์เชื่อมต่อภายนอกและจุดเชื่อมต่อ รวมทั้งสภาพโดยรวมให้ เห็นว่าหลักฐานแต่ละชิ้นวางไว้ในตำแหน่งใด

(5.2) ข้อมูลเฉพาะของหลักฐาน เช่น หมายเลข Serial number ผู้ผลิต รุ่น ความเสียหายที่พบ เป็นต้น

(5.3) สิ่งอื่นที่อาจเป็นประโยชน์เพิ่มเติม เช่น สิ่งพิมพ์ กระดาษบันทึกข้อความ หรือหนังสือ เกี่ยวกับความรู้ทางคอมพิวเตอร์เพื่อบ่งบอกถึงระดับความรู้ทางคอมพิวเตอร์ของผู้ต้อง สงสัย

(6) จดบันทึกรายละเอียดต่อไปนี้

(6.1) สิ่งที่พบ สิ่งที่ได้ดำเนินการ รวมถึงสิ่งผิดปกติเช่น ร่องรอยความเสียหายภายนอกของ หลักฐาน

(6.2) สภาพและรายการอุปกรณ์ภายนอกที่เชื่อมต่อกับหลักฐาน

(6.3) สิ่งอื่นที่อาจเป็นประโยชน์เพิ่มเติม เช่น สิ่งพิมพ์ กระดาษบันทึกข้อความ หรือหนังสือ เกี่ยวกับความรู้ทางคอมพิวเตอร์เพื่อบ่งบอกถึงระดับความรู้ทางคอมพิวเตอร์ของผู้ต้อง สงสัย

(7) กรณีพบหลักฐานอยู่ภายนอกอาคาร และสภาพอากาศขณะนั้นอาจส่งผลต่อหลักฐาน ควร พิจารณาดำเนินการกับหลักฐานนั้นเป็นลำดับแรก

(8) รวบรวมข้อมูลที่เกี่ยวข้อง เช่น ชื่อผู้ใช้ รหัสผ่าน ข้อมูลในการเข้าใช้งานระบบปฏิบัติการ หรือ ระบบเครือข่าย การใช้เทคโนโลยีเฉพาะ เช่น การเข้ารหัสลับข้อมูล (Encryption) เป็นต้น

กรณีหลักฐานเป็นเครื่องมือสื่อสารเคลื่อนที่

(1) หากทำได้ ให้สอบถามรหัสผ่านเพื่อปลดล็อคเครื่องและซิมการ์ด และจดบันทึกโดยให้ระบุด้วย ว่าเป็น PIN หรือ Pattern lock

(2) ในกรณีที่หลักฐานเปิดใช้งานอยู่ และสามารถเข้าใช้งานได้ ควรดำเนินการดังนี้

(2.1) ตรวจสอบรายละเอียดเกี่ยวกับหลักฐาน และตั้งค่าเครื่องมือสื่อสาร ดังนี้

ก. บันทึกภาพหลักฐานและเนื้อหาที่ปรากฏบนหน้าจอแสดงผล และจดบันทึกข้อมูล โดยละเอียด

ข. ตรวจสอบข้อมูลเฉพาะของหลักฐาน เช่น IMEI รุ่น ผู้ให้บริการ เป็นต้น

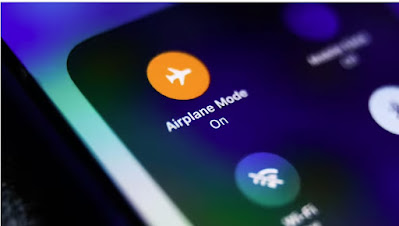

ค. เปิดการใช้งานโหมดเครื่องบิน (Airplane mode) เพื่อตัดการรับสัญญาณ

ง. ปิดการใช้งานสัญญาณไร้สาย (Wi-Fi) เพื่อตัดการสื่อสารผ่านระบบเน็ตเวิร์ก

จ. ปิดการใช้งานสัญญาณบลูทูธ (Bluetooth)

ฉ. ปิดการใช้รหัสผ่าน เพื่อให้สามารถเข้าถึงเครื่องได้ภายหลัง

ช. ปิดการล็อคหน้าจอแสดงผล (Disable screen lock)

(2.2) ดำเนินการบรรจุและเคลื่อนย้ายหลักฐาน

(3) กรณีที่ไม่สามารถเข้าใช้งานหลักฐานได้ เช่น ติดล็อครหัสผ่าน ให้บันทึกภาพหลักฐานและ เนื้อหาที่ปรากฏบนหน้าจอแสดงผล และจดบันทึกโดยละเอียด หลังจากนั้นจึงดำเนินการบรรจุ และเคลื่อนย้ายหลักฐาน

(4) กรณีที่หลักฐานอยู่ในสถานะปิดการใช้งาน ให้ดำเนินการบรรจุและเคลื่อนย้ายหลักฐาน

(5) ไม่ควรถอดแบตเตอรี่ออกจากตัวเครื่องเนื่องจากอาจทำให้สูญเสียข้อมูล เช่น ประวัติการโทร การ ตั้งค่าวันเวลาในหลักฐาน เป็นต้น เว้นแต่ในกรณีที่จำเป็นต้องเก็บเครื่องเป็นระยะเวลานาน ควร ถอดแบตเตอรี่ออกเพื่อป้องกันแบตเตอรี่เสื่อมสภาพซึ่งอาจทำให้สารที่อยู่ในแบตเตอรี่รั่วซึมและ ก่อให้เกิดความเสียหายแก่หลักฐานนั้นได้

(6) เก็บอุปกรณ์เสริมทั้งหมด เช่น สายเคเบิลสำหรับชาร์จไฟ สายเคเบิลข้อมูลสำหรับต่อเชื่อม SD card ซิมการ์ด เป็นต้น รวมทั้งตรวจดูบริเวณรอบ ๆ ว่ามีการจดรหัสผ่านไว้หรือไม่ หากพบให้ รวบรวมไว้

(7) หากพบเครื่องมือสื่อสารเคลื่อนที่อยู่ในน้ำ ให้รีบถอดแบตเตอรี่ออกทันที แล้วจัดเก็บอุปกรณ์ ในสภาพที่มีน้ำในแหล่งที่พบหลักฐานอยู่ และนำกลับไปตรวจวิเคราะห์ในห้องปฏิบัติการ โดยเร็ว

การบรรจุและการเคลื่อนย้าย (Packaging and Transportation)

(1)กรณีหลักฐานเป็นเครื่องมือสื่อสารเคลื่อนที่ซึ่งสถานะของเครื่องเปิดใช้งานและติดรหัสผ่าน ทำให้ ไม่สามารถตั้งค่าอุปกรณ์เพื่อตัดสัญญาณได้ ให้บรรจุหลักฐานลงในอุปกรณ์ป้องกันคลื่นสัญญาณ ก่อน แล้วจึงดำเนินการในขั้นตอนต่อไป

(2)จัดเก็บหลักฐานลงในบรรจุภัณฑ์ ใช้เทปปิดผนึกปิดผนึกหลักฐานให้เรียบร้อย ไม่ให้มีรอยชำรุดฉีก ขาด ลงชื่อผู้ปฏิบัติงานและวันเวลาคร่อมทับเทปปิดผนึกกำกับไว้

(3)ติดป้ายหมายเลขกำกับ (Label) หลักฐานลงบนบรรจุภัณฑ์ทุกชิ้น โดยห้ามติดบนหลักฐานโดยตรง

(4)ในการดำเนินการควรระบุรายละเอียดใน Chain of custody โดยบันทึกข้อมูลให้ครบถ้วน

(5)ควรขนย้ายหลักฐานมายังยานพาหนะเป็นลำดับสุดท้ายก่อนที่จะออกจากสถานที่เกิดเหตุและขน ย้ายหลักฐานไปเก็บในที่ปลอดภัยทันทีที่ถึงจุดหมายปลายทาง

(6)เคลื่อนย้ายหลักฐานด้วยความระมัดระวังเป็นพิเศษ หลีกเลี่ยงการกระทบกระเทือน การวาง หลักฐานซ้อนทับกัน บริเวณที่มีสนามแม่เหล็กไฟฟ้าหรือไฟฟ้าสถิต เช่น ใกล้ลำโพงและวิทยุสื่อสาร เป็นต้น บริเวณที่มีแสงแดดจัดหรือมีความชื้นและการเปลี่ยนแปลงของอุณหภูมิหรือความชื้น กะทันหัน

(7)ในการรับและส่งมอบหลักฐาน ก่อนส่งมอบให้สังเกตสภาพบรรจุภัณฑ์ว่าชำรุดหรือไม่ เทปปิดผนึก ฉีกขาดหรือไม่ และถ่ายภาพสภาพหลักฐานที่ได้รับมา

ภาคผนวก ข ข้อมูลเพิ่มเติมทางเทคนิค

ข.1 การเทียบเวลา ระหว่างกระบวนการเก็บหรือสำเนาหลักฐานดิจิทัล ผู้ปฏิบัติงานจำเป็นต้องเทียบเวลาของหลักฐาน ดิจิทัล กับเวลามาตรฐาน และให้บันทึกความคลาดเคลื่อนจากเวลามาตรฐาน โดยให้บันทึกเป็นหน่วย ของเวลาระดับที่ละเอียดที่สุดที่จะทำได้ ตัวอย่างของเวลามาตรฐาน ได้แก่ เวลาจากนาฬิกามาตรฐาน ของสถาบันมาตรวิทยาแห่งชาติ (รายละเอียดของนาฬิกาอ้างอิงสามารถดูเพิ่มเติมได้ที่ http://www.nimt.or.th/index.php?menu=time)

ข.2 การตรวจสอบข้อมูลที่สำคัญในเครื่องมือสื่อสารเคลื่อนที่ ตามหลักการแล้ว ผู้ปฏิบัติงานไม่ควรเปิดดูข้อมูลในเครื่องมือสื่อสารเคลื่อนที่โดยไม่จำเป็น เพราะจะทำ ให้ข้อมูลในหลักฐานเปลี่ยนแปลง แต่เพื่อประโยชน์ในการสืบสวน ก่อนที่จะสำเนาข้อมูลหรือส่งตรวจ ในห้องปฏิบัติการ ผู้รับผิดชอบคดีอาจพิจารณาตรวจดูเฉพาะข้อมูลที่สำคัญอย่างระมัดระวัง และทำให้ ข้อมูลเปลี่ยนแปลงน้อยที่สุด โดยตรวจสอบข้อมูลดังนี้

(1) ตรวจสอบ IMEI โดยกด *#06#

(2) ตรวจสอบหมายเลขโทรศัพท์ โดย

ก. สำหรับเครือข่าย AIS กด *545# แล้วกดโทรออก

ข. สำหรับเครือข่าย DTAC กด *102# แล้วกดโทรออก

ค. สำหรับเครือข่าย TRUE กด *933# แล้วกดโทรออก

(3) ตรวจสอบชื่อบัญชีของแอปพลิเคชันที่ใช้ติดต่อสื่อสาร เช่น อีเมล, LINE และ Facebook เป็นต้น

อ่านเพิ่มเติม:

- การถ่ายภาพในที่เกิดเหตุ

- การปฎิบัติงานในสถานที่เกิดเหตุ

- การเก็บหลักฐานอิเล็กทรอนิกส์ คดีละเมิดลิขสิทธิ์และพนันออนไลน์

- นิติวิทย์ฯ ร่วมกับ DSI เข้าร่วมตรวจค้นและจัดเก็บพยานหลักฐาน ตามกฎหมายฟอกเงินและกฏหมายปราบปรามยาเสพติด

- การตรวจค้นและยึดพยานหลักฐานดิจิทัล

- การตรวจยึดพยานหลักฐานทางคอมพิวเตอร์

- วิธียึดคอมพิวเตอร์

- วิธีการปฏิบัติต่อของกลางประเภทอุปกรณ์คอมพิวเตอร์ และอุปกรณ์อิเลคทรอนิกส์ เพื่อนำส่งตรวจพิสูจน์

- Case study Forensic Acquisition DIGITAL FORENSICS:CASE STUDY FORENSIC ACQUISITION

ที่มา:ข้อเสนอแนะมาตรฐานการจัดการอุปกรณ์ดิจิทัล ในงานตรวจพิสูจน์พยานหลักฐาน (สํานักพัฒนาธุรกรรมทางอิเล็กทรอนิกส์)

หมายเหตุ:เนื้อหาในเว็บไซต์นี้มีขึ้นเพื่อวัตถุประสงค์ในการให้ข้อมูลและเพื่อการศึกษาเท่านั้น

* หากมีข้อมูลข้อผิดพลาดประการใด ขออภัยมา ณ ที่นี้ด้วย รบกวนแจ้ง Admin เพื่อแก้ไขต่อไป

ขอบคุณครับ

No comments:

Post a Comment