Digital Forensics:Belkasoft SQLite Forensics Course

Belkasoft เป็นผู้นำระดับโลกในด้านการตรวจพิสูจน์หลักฐานดิจิทัลและซอฟต์แวร์ตอบสนองเหตุการณ์ แพลตฟอร์ม Belkasoft X ช่วยในการไขคดีทางนิติวิทยาศาสตร์ดิจิทัล ตอบสนองต่อเหตุการณ์ทางไซเบอร์ ดำเนินการสืบสวน eDiscovery และปกป้องทรัพย์สินทางธุรกิจอันมีค่าจากภัยคุกคามทางไซเบอร์

หลักสูตรนี้ออกแบบมาสำหรับผู้ตรวจสอบนิติวิทยาศาสตร์ดิจิทัลและผู้เผชิญเหตุทางไซเบอร์ที่ต้องการเรียนรู้เพิ่มเติมเกี่ยวกับนิติวิทยาศาสตร์ SQLite และวิธีดึงข้อมูลจากแหล่งข้อมูลให้ได้มากที่สุด

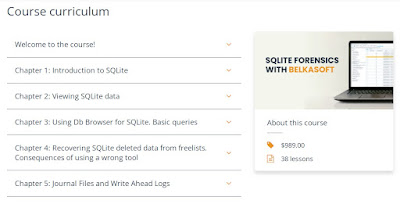

This course is designed for digital forensics investigators and cyber incident responders who want to learn more about SQLite forensics and how to extract as much information from their data sources as possible.

In this training, you will learn:

- Why SQLite format is so widespread, and how WhatsApp, Viber, and other popular apps store their data

- Important SQLite database features and settings

- The consequences of using the wrong tool for the analysis of SQLite-based applications

- How to locate deleted data inside an SQLite database

- How to use Belkasoft’s top-of-the-line SQLite Viewer to find important information and create a report

Chapter 1: Introduction to SQLite

1.1. Video. Why SQLite databases are so popular?

1.2. Let's practice!

1.3. Video. Forensically important features of SQLite

1.4. Let's practice!

Chapter 2: Viewing SQLite data

2.1. Video. SQLite Viewer

2.2. Article. SQLite Viewer

2.3. Article. Built-in SQLite Viewer in Belkasoft: Useful Perks

2.4. Add a data source “SQLite Exercises.zip”

2.5. Let's practice!

Chapter 3: Using Db Browser for SQLite. Basic queries

3.1. Video. Db Browser, SELECT queries

3.2. Article. SELECT Syntax & Examples

3.3. Article. INNER JOIN

3.4. Article. Pragma Values

3.5. Download and install Db Browser for SQLite

3.6. Let's practice!

Chapter 4: Recovering SQLite deleted data from freelists. Сonsequences of using a wrong tool

4.1. Video. Recovering SQLite Deleted Data From Freelists

4.2. Article. Recovering SQLite Deleted Data From Freelists

4.3. Let's practice!

Chapter 5: Journal Files and Write Ahead Logs

5.1. Video. Journal Files Analysis

5.2. Let's practice!

5.3. Video. Write Ahead Logs Analysis

5.4. Importance Of Using A Specialized Tool For Journal And WAL Analysis

5.5. Let's practice!

Chapter 6: SQLite unallocated space

6.1. Video. Unallocated Space Analysis

6.2. Article. Unallocated Space Analysis

6.3. Let's practice!

Chapter 7: Carving SQLite and recovering SQLite databases from Memory

7.1. Video. Carving SQLite Databases

7.2. Add A Data Source “telegram.dd”

7.3. Let's practice!

7.4. Video. SQLite Databases Analysis In Memory

7.5. Case Study: Recovering A SQLite Database From Memory

7.6. Let's practice!

FINAL TEST

Let's wrap-up!

Final test. For the champions only!

หมายเหตุ:เนื้อหาในเว็บไซต์นี้มีขึ้นเพื่อวัตถุประสงค์ในการให้ข้อมูลและเพื่อการศึกษาเท่านั้น

* หากมีข้อมูลข้อผิดพลาดประการใด ขออภัยมา ณ ที่นี้ด้วย รบกวนแจ้ง Admin เพื่อแก้ไขต่อไป

ขอบคุณครับ

#WindowsForensic #computerforensic #ComputerForensics #dfir #forensics #digitalforensics #investigation #cybercrime #fraud