DIGITAL FORENSICS:BELKASOFT Mastering Advanced Digital Forensics Techniques

Belkasoft เป็นผู้นำระดับโลกในด้านการตรวจพิสูจน์หลักฐานดิจิทัลและซอฟต์แวร์ตอบสนองเหตุการณ์ แพลตฟอร์ม Belkasoft X ช่วยในการไขคดีทางนิติวิทยาศาสตร์ดิจิทัล ตอบสนองต่อเหตุการณ์ทางไซเบอร์ ดำเนินการสืบสวน eDiscovery และปกป้องทรัพย์สินทางธุรกิจอันมีค่าจากภัยคุกคามทางไซเบอร์

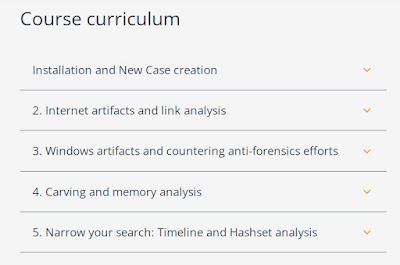

Installation and New Case creation

1.1. Practical case1.2. Install Belkasoft Evidence Center X1.3. Create a new case1.4. Add a data source (E01 image)

2. Internet artifacts and link analysis

2.1. Work with discovered artifacts2.2. Analyze different types of devices2.3. Use mini-timeline, global, and local filtersBelkaQUIZZ 12.4. Connection Graph (article)2.5. Belkasoft Connection Graph (video)BelkaQUIZZ 2.

วิธีหนึ่งที่ใช้กันทั่วไปในการวิเคราะห์Internet artifacts คือการวิเคราะห์ลิงก์ การวิเคราะห์ลิงก์เป็นกระบวนการตรวจสอบความสัมพันธ์และความเชื่อมโยงระหว่างเนื้อหาดิจิทัลต่างๆ มันเกี่ยวข้องกับการแมปลิงก์หรือการเชื่อมต่อระหว่างเว็บไซต์ เว็บเพจ หรือหน่วยงานต่างๆ ภายในเครือข่าย

3. Windows artifacts and countering anti-forensics efforts

3.1. What Artifacts Can be Analyzed from a Windows System3.2. Registry artifacts analysisBelkaQUIZZ 3.3.3. Countering anti-forensics efforts.BelkaQUIZZ 4.3.4. How to analyze Windows 10 Timeline.

BelkaQUIZZ 5.

4. Carving and memory analysis

4.1.1. Carving in Digital Forensics4.1.2. Сarving features in Belkasoft X4.2. Carving and its implementation in digital forensicsBelkaQUIZZ 6.4.3. Discovering evidence with Live RAM analysisBelkaQUIZZ 7.

5. Narrow your search: Timeline and Hashset analysis

5.1. Using Timeline (article)

5.2. Video tutorial on Belkasoft Timeline

BelkaQUIZZ 8.

5.3. Hashset analysis in Belkasoft X

5.4. Run hashset analysis

BelkaQUIZZ 9.

Refer: Mastering Advanced Digital Forensics Techniques