DIGITAL FORENSICS:13Cubed Introduction To Windows Forensics

หลักสูตรอบรมออนไลน์ WINDOWS FORENSICS

13Cubed started as a side project and was later developed into a full-fledged company. Most will recognize 13Cubed from the YouTube channel of the same name, which produces a wide range of content covering Digital Forensics and Incident Response (DFIR), as well as other security-related topics. The company also provides consulting services, and occasionally develops software distributed under the brand.

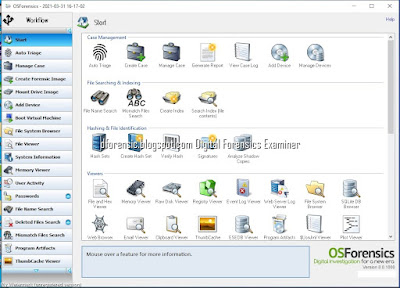

Introduction to Windows Forensics

Windows Application Compatibility Forensics

Windows SRUM Forensics

Windows MACB Timestamps (NTFS Forensics)

Windows NTFS Index Attributes ($I30 Files)

LNK Files and Jump Lists

Introduction to Plaso Heimdall

Shellbag Forensics

Recycle Bin Forensics

RDP Cache Forensics

Introduction to USB Detective

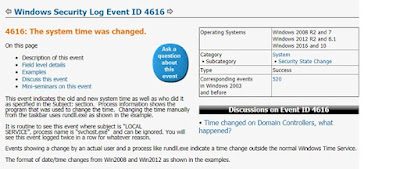

Event Log Forensics with Log Parser

หมายเหตุ:เนื้อหาในเว็บไซต์นี้มีขึ้นเพื่อวัตถุประสงค์ในการให้ข้อมูลและเพื่อการศึกษาเท่านั้น

* หากมีข้อมูลข้อผิดพลาดประการใด ขออภัยมา ณ ที่นี้ด้วย รบกวนแจ้ง Admin เพื่อแก้ไขต่อไป

ขอบคุณครับ

#WindowsForensic #ComputerForensics #dfir #forensics #digitalforensics #computerforensic #investigation #cybercrime #fraud